Software

Programa de Gestión de Vulnerabilidades: La Clave para Proteger tus Sistemas

¿Cuál es la definición de un software para la administración de vulnerabilidades?

El software para la administración de vulnerabilidades es una herramienta que permite identificar las debilidades presentes en un sistema informático con el fin de solucionarlas antes de que sean aprovechadas por ciberdelincuentes. Este tipo de software realiza un escaneo completo de la red y los equipos conectados en busca de posibles vulnerabilidades, clasificándolas según su nivel de criticidad y proporcionando recomendaciones para su corrección.

La administración de vulnerabilidades es crucial para mantener la seguridad de una empresa o organización, ya que permite detectar y solucionar los problemas antes de que sean explotados por ataques maliciosos. Al implementar un software especializado para esta tarea, se pueden identificar de forma rápida y eficiente las vulnerabilidades y tomar las medidas necesarias para proteger a la organización de amenazas externas.

¿Cuál es el nombre que recibe un programa diseñado para explotar una vulnerabilidad de seguridad? Por favor, redacta tu respuesta en español.

El nombre que recibe un programa diseñado para explotar una vulnerabilidad de seguridad es el de exploit. Los exploits se utilizan para aprovechar debilidades en un sistema o software con el fin de obtener acceso no autorizado o causar daños. Por esta razón, es importante mantener actualizado el software y tener precaución al abrir archivos de origen desconocido.

¿Cuál es el procedimiento para identificar vulnerabilidades?

El proceso para identificar vulnerabilidades en el Software para todo es conocido como análisis de vulnerabilidades. Consiste en realizar un examen sistemático del sistema de software, con el fin de detectar posibles debilidades que puedan ser explotadas por atacantes externos o internos.

Para llevar a cabo un análisis de vulnerabilidades, se deben seguir algunos pasos. El primer paso es definir los objetivos y alcance del análisis, así como también el nivel de detalle y la metodología a utilizar.

En segundo lugar, se debe recolectar información sobre el software y su entorno, como por ejemplo: versiones del software, sistemas operativos, servidores, bases de datos, entre otros.

Luego, se procede a analizar y evaluar la información recolectada. En esta etapa, se aplican diferentes técnicas y herramientas para identificar vulnerabilidades en el software. Es importante destacar que este proceso puede ser llevado a cabo de manera manual o automatizada.

Una vez obtenidos los resultados del análisis, se deben clasificar las vulnerabilidades encontradas de acuerdo a su nivel de criticidad y riesgo. De esta manera, se pueden priorizar las acciones necesarias para solucionar las vulnerabilidades más críticas y reducir así los riesgos de seguridad.

Finalmente, se debe documentar todo el proceso y los resultados obtenidos, ya que esta información será útil para futuros análisis y para llevar un control de las mejoras implementadas en el software.

En resumen, el proceso para identificar vulnerabilidades en el software requiere de un análisis minucioso que permita descubrir las debilidades y establecer acciones concretas para garantizar la seguridad y protección del software.

¿Cuáles son las vulnerabilidades incluidas en Owasp? Escrito solamente en español.

OWASP (Open Web Application Security Project) es una organización internacional que se enfoca en mejorar la seguridad de la aplicación web. Esta organización ha creado una lista llamada OWASP Top 10, la cual recoge las 10 vulnerabilidades más críticas que pueden afectar un sistema. A continuación, se mencionan algunas de estas vulnerabilidades:

1. Inyección de código SQL: Esta vulnerabilidad ocurre cuando se inserta código malicioso a través de campos de entrada como formularios o URL.

2. Cross-Site Scripting (XSS): Esta vulnerabilidad permite a un atacante insertar código malicioso en sitios web visitados por otros usuarios.

3. Inyección de código: Esta vulnerabilidad ocurre cuando se inserta código malicioso en campos de entrada que pueden llegar a ser interpretados por el servidor.

4. Autenticación y gestión de sesión incorrecta: Esta vulnerabilidad se presenta cuando la autenticación no es suficientemente segura y los hackers pueden acceder a cuentas de usuarios autorizados.

5. Error de control de acceso: Esta vulnerabilidad permite a los atacantes acceder a recursos no autorizados.

Entre otras vulnerabilidades destacadas por OWASP, se encuentran la exposición de datos sensibles, la falta de control de autenticación, la falta de validación de entrada y la denegación de servicio. Es importante tener en cuenta estas vulnerabilidades al desarrollar aplicaciones web para evitar futuros ataques de ciberseguridad.

Software

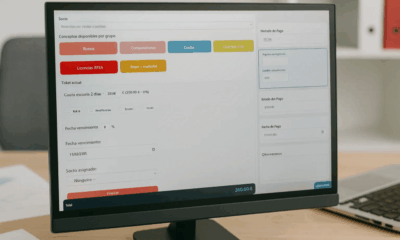

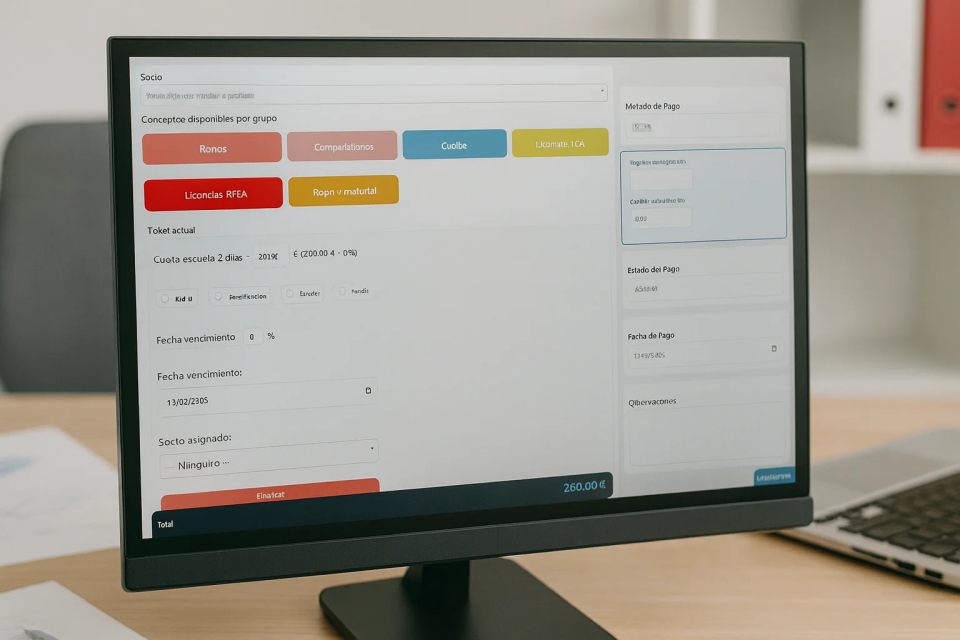

TPV Club, la solución integral para la gestión de clubes y asociaciones

¿Qué hace TPV Club?

- Gestión de socios y familias: altas, bajas, renovaciones y perfiles enlazados.

- Cobros y vencimientos: cuotas periódicas, pagos puntuales y avisos automáticos.

- Múltiples formas de pago: Bizum, Stripe, TPV físico, transferencia. efectivo

- Documentación digital: firmas online, consentimientos y subida de documentos.

- Comunicación directa: correos personalizados y notificaciones automáticas.

- Informes y estadísticas: listados filtrados y exportables.

Ventajas de usar TPV Club

Nuestro sistema está pensado para clubes y asociaciones que quieren dar un salto en su gestión:

- Centralización: todo en una sola plataforma.

- Ahorro de tiempo: automatización de procesos administrativos.

- Transparencia: socios y junta acceden a la información de forma clara.

- Seguridad: datos encriptados y copias de seguridad.

- Escalabilidad: válido para clubes pequeños y grandes entidades.

📲 La app para socios

Además de la gestión interna para el club, TPV Club cuenta con una

app para socios (PWA) que se instala fácilmente en el móvil o tablet.

Desde ella, cada socio o tutor puede:

- Firmar documentos y consentimientos de manera digital.

- Consultar sus pagos, recibos y vencimientos pendientes.

- Actualizar sus datos personales en cualquier momento.

- Recibir notificaciones y comunicaciones del club.

- Acceder a la documentación de forma centralizada y segura.

Todo desde un entorno sencillo, rápido y accesible desde cualquier dispositivo,

sin necesidad de descargar nada desde la tienda de aplicaciones.

Casos de uso reales

Clubes deportivos

Gestión de fichas, entrenamientos, cuotas y competiciones.

Asociaciones culturales

Organización de talleres, actividades y control de participantes.

Entidades educativas

Inscripciones de alumnos, matrículas y gestión económica.

Da el salto a la digitalización con TPV Club

Con TPV Club, tu entidad será más ágil, profesional y preparada para crecer.

La digitalización ya no es el futuro, es el presente.

Software

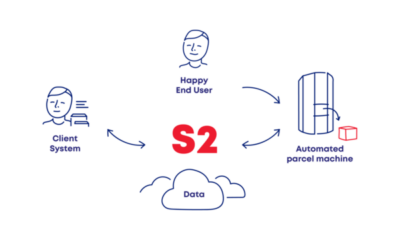

Ahora ERP, el software de gestión flexible para PYMES en España

La gestión empresarial está en plena transformación. Cada vez más PYMES buscan un ERP que se adapte a sus necesidades reales y les ayude a crecer sin complicaciones.

Entre las soluciones disponibles, Ahora ERP se ha consolidado como una de las más potentes en el mercado español.

🔍 ¿Qué es Ahora ERP?

Ahora ERP es un sistema de gestión integral diseñado para automatizar procesos clave de negocio y adaptarse a empresas de cualquier tamaño.

Se caracteriza por:

✨ Flexibilidad y modularidad.

⚙️ Integración con ecommerce.

📊 Cumplimiento normativo.

📈 Escalabilidad y adaptación al crecimiento.

🚀 Ventajas principales de Ahora ERP

💡 Flexibilidad total

Cada empresa puede implementar únicamente los módulos que necesita, con la tranquilidad de poder añadir más a medida que crece.

🛒 Integración con ecommerce

Perfecto para negocios online: conecta con PrestaShop, Shopify, WooCommerce y marketplaces para gestionar stock, pedidos y facturación desde un solo panel.

🔄 Automatización de procesos

Gestión contable, facturación, inventarios, compras y logística integrados. Menos tareas manuales, más eficiencia.

📜 Cumplimiento normativo

Actualizado frente a la legislación española y preparado para la facturación electrónica obligatoria.

⚖️ ¿Por qué elegir Ahora ERP frente a otros sistemas?

| Característica | ERP tradicionales 🏢 | Ahora ERP 🚀 |

|---|---|---|

| Flexibilidad | Limitada | Modular y adaptable |

| Integración ecommerce | Opcional y costosa | Nativa y optimizada |

| Escalabilidad | Requiere migraciones | Crece con tu negocio |

| Cumplimiento normativo | Depende del proveedor | Actualizado en España |

📊 Caso práctico

Una empresa con tienda online en PrestaShop necesitaba integrar su catálogo con la gestión de stock y facturación.

Con un ERP tradicional, el proceso era lento y costoso.

👉 Con Ahora ERP lograron:

-

Sincronizar pedidos y stock en tiempo real.

-

Automatizar facturación y contabilidad.

-

Mejorar su productividad sin fricciones.

🤝 Conclusión

Ahora ERP es la herramienta ideal para PYMES que quieren dar el salto hacia una gestión más ágil, integrada y escalable.

🔗 Implanta Ahora ERP con Labelgrup, partner oficial en España para este software de gestión empresarial.

Con más de 35 años de experiencia en consultoría tecnológica, Labelgrup te acompaña en todo el proceso de digitalización.

Software

¿Qué es un PIM y por qué es clave en cualquier ecommerce moderno?

Si tienes una tienda online o vendes en marketplaces, probablemente hayas escuchado hablar de los PIM. Pero… ¿qué es un PIM exactamente y por qué cada vez más empresas lo consideran imprescindible para vender online?

En este artículo vamos a explicarlo de forma sencilla, con ejemplos reales y una herramienta recomendada para ecommerce: Verentia, una solución PIM pensada para centralizar y automatizar la gestión de productos en múltiples canales.

¿Qué es un PIM?

PIM son las siglas de Product Information Management, o lo que es lo mismo, sistema de gestión de información de productos. Su función principal es centralizar todos los datos relacionados con los productos que vende una empresa: títulos, descripciones, fotos, características técnicas, precios, etc.

Gracias a un PIM, todos estos datos se gestionan desde un único lugar y se distribuyen automáticamente a los distintos canales donde vendes: tienda online, marketplaces como Amazon o eBay, catálogos impresos, redes sociales, etc.

¿Por qué es tan importante un PIM en ecommerce?

La gestión del catálogo de productos puede volverse un caos cuando:

-

Vendes en más de un canal (web, Amazon, Miravia, etc.)

-

Tienes un número elevado de productos o referencias.

-

Trabajas con diferentes proveedores que actualizan fichas constantemente.

-

Necesitas mantener la coherencia de la información (nombres, precios, stocks…).

Un PIM te permite ahorrar tiempo, evitar errores y mantener la información siempre actualizada. Esto no solo mejora la eficiencia, sino también la experiencia de compra del cliente final.

Principales beneficios de un sistema PIM

✅ Centralización de datos: todo el contenido de tus productos está en un único lugar.

✅ Automatización de procesos: se acabó copiar y pegar entre plataformas.

✅ Menos errores: evitas inconsistencias en nombres, precios o descripciones.

✅ Mejor SEO: puedes optimizar los textos de producto fácilmente y adaptarlos a cada canal.

✅ Ahorro de tiempo: actualiza cientos de productos en minutos, no en días.

¿Qué es Verentia y cómo puede ayudarte?

Verentia es una solución PIM pensada especialmente para empresas que venden en ecommerce o marketplaces. Lo que la diferencia es su enfoque práctico, su interfaz intuitiva y su integración con otros sistemas clave como ERPs y SGA (gestión de almacenes).

Entre sus características principales destacan:

-

✅ Gestión centralizada de productos.

-

✅ Conexión con PrestaShop, WooCommerce, Amazon, Miravia, y más.

-

✅ Integración con herramientas logísticas.

-

✅ Control total sobre atributos, variantes e imágenes.

-

✅ Edición masiva de datos.

Verentia es ideal tanto para tiendas online en crecimiento como para negocios consolidados que necesitan automatizar y escalar su catálogo digital sin perder el control.

👉 Si estás buscando un PIM para ecommerce, Verentia es una opción 100% recomendable.

¿Cuándo deberías plantearte usar un PIM?

No necesitas tener miles de productos para beneficiarte de un PIM. Basta con que:

-

Tengas más de un canal de venta.

-

Te resulte difícil mantener toda la información actualizada.

-

Quieras escalar tu negocio sin duplicar esfuerzos.

-

Busques profesionalizar la presentación de tu catálogo.

Saber qué es un PIM y cómo puede ayudarte es el primer paso para transformar la forma en que gestionas tus productos. No es solo una herramienta, es una forma más inteligente y eficiente de trabajar.

Si vendes online, ya sea en tu propia web o en marketplaces, considera implementar un PIM como Verentia. Tu equipo lo agradecerá y tus clientes también.

-

Software3 años atrás

Software3 años atrásElimina PayJoy de tu dispositivo con estos programas de software

-

Software3 años atrás

Software3 años atrásLos Requisitos Indispensables de Hardware y Software Para un Sistema de Información Eficiente

-

Software3 años atrás

Software3 años atrásDescargar software gratuito para Smart TV RCA: La guía definitiva.

-

Software3 años atrás

Software3 años atrásLos mejores programas para crear tu árbol genealógico de forma fácil y rápida

-

Software3 años atrás

Software3 años atrásTodo lo que necesitas saber sobre el software de firma digital: seguridad y eficiencia en tus documentos

-

Software3 años atrás

Software3 años atrásLas 10 mejores opciones de software para hacer proyecciones eficaces

-

Software3 años atrás

Software3 años atrásGuía para descargar software en USB y disfrutar de tu Smart TV al máximo

-

Software3 años atrás

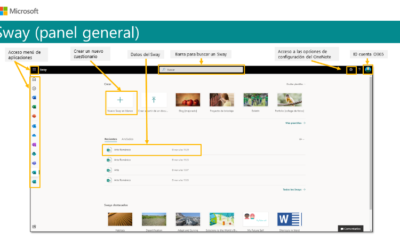

Software3 años atrásQué es Microsoft Sway y para qué sirve: una guía completa.